一部Androidエミュレータがデバッグ経路をネット公開 - コインマイナー感染活動の標的に

「Windows」や「macOS」で動作するBlueStack Systems製のAndroidエミュレータ「BlueStacks App Player」において、デバッグ用ツールである「Android Debug Bridge(ADB)」がネットワーク上に公開され、バックドアとして悪用されるおそれがあることがわかった。

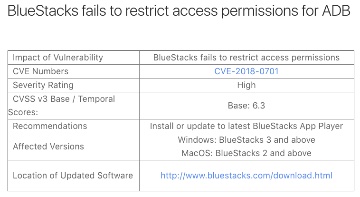

脆弱性の概要(表:BlueStack Systems)

同ソフトウェアにおいて、認証不備の脆弱性「CVE-2018-0701」が判明したもの。脆弱性を報告した情報通信研究機構(NICT)によれば、同エミュレータを導入した環境では、「Windows」のファイアウォールを有効化していても、ソフトを起動するとTCP 5555番ポートが外部よりアクセス可能になるという。

グローバルIPアドレスが割り当てられた端末では、インターネット経由で同エミュレータに接続され、コマンドの実行、エミュレータ内からのデータ流出、悪意あるアプリの実行などが行われるおそれがある。

BlueStack Systemsは、同脆弱性の重要度について「高(High)」とレーティング。同製品のWindows版のアップデートをリリースするとともに、緩和策をアナウンスしている。

(Security NEXT - 2018/10/26 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「Chrome 149」がリリース - セキュリティ情報は近日公開

「MLflow」にアクセスキーなど機密情報が流出する深刻な脆弱性

米当局、脆弱性3件を悪用カタログに追加 - 早期対応求める

「Cisco Unified CM」にクリティカル脆弱性 - 実証コードが公開済み

「Zoho Mail for WordPress」にCSRF脆弱性 - 設定改ざんのおそれ

「Android」に月例セキュリティ更新、脆弱性122件を修正 - 悪用の兆候も

「Firefox」が複数の脆弱性を修正 - iOS版のアップデートも

「Ivanti Neurons for ITSM」に高リスク脆弱性 - 定例外パッチを公開

「Cloud Foundry UAA」にEC秘密鍵情報が漏洩するおそれ

米当局、「Oracle WebLogic Server」既知脆弱性の悪用に警鐘