TLSに脆弱性「Logjam」 - 国家レベルなら1024ビットまで盗聴可能

「TLSプロトコル」で利用する「Diffie-Hellman(DH)鍵交換プロトコル」にあらたな脆弱性「Logjam」が判明した。「HTTPS」はもちろん、「SSH」「VPN」通信などにも影響がある。

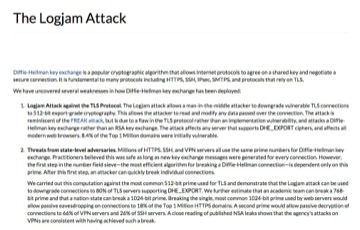

研究者が公表した「Logjam」攻撃。「FREAK」は実装上の問題だったが、今回はTLSプロトコル上の問題だという

今回判明したのは、中間者攻撃により、TLSによる暗号化通信を脆弱な「輸出グレード」である512ビットに変更させることが可能となる脆弱性。攻撃者によって通信内容が盗聴されたり、改ざんされるおそれがある。

フランス国立科学研究センター(CNRS)やフランス国立情報学自動制御研究所、Microsoft、ジョンズホプキンス大学、ミシガン大学、ペンシルベニア大学などの研究者が論文として発表した。研究者によって「Logjam」とのニックネームが与えられている。

研究チームは、今回の脆弱性について実装上ではなく、プロトコル上の問題であると説明。多くのサーバで利用されているDH鍵交換プロトコルが、同じ素数を利用していることに起因しているという。

「DHE_EXPORT」暗号をサポートしている環境では、「HTTPS」「SSH」「IPsec」「SMTPS」など、「TLS」を利用する多くのプロトコルが影響を受けるとし、上位100万ドメインのウェブサイトにおけるHTTPS通信を調査したところ、8.4%に脆弱性が存在したとの調査結果を示した。

(Security NEXT - 2015/05/21 )

![]() ツイート

ツイート

PR

関連記事

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

「cPanel」に深刻な脆弱性、悪用も - 修正や侵害有無の確認を

「NVIDIA FLARE SDK」に複数の脆弱性 - 認証回避やコード実行のおそれ

「SonicOS」に複数の脆弱性 - 認証回避やDoSのおそれ

「Chrome」に30件の脆弱性 - 「クリティカル」が4件

「Nessus」「Nessus Agent」に脆弱性 - 任意ファイル削除のおそれ

「Apache MINA」に深刻な脆弱性2件 - アップデートを

米当局、脆弱性6件を悪用カタログに追加