同業者装いセキュ研究者に忍び寄るサイバー攻撃者 - 解析情報にワナも

最近Googleが確認したキャンペーンでは、架空企業「SecuriElite」を偽装し、ウェブサイトを設置していた。「securielite[.]com」を含め、少なくとも13のドメインを所有していたという。

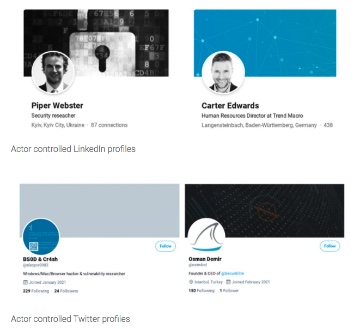

「Twitter」や「LinkedIn」で利用された偽アカウント(画像:Google)

さらに「Twitter」や「LinkedIn」では、企業アカウントにくわえて、同社関係者を装ったアカウントも展開。実在するセキュリティ企業へ転職したことを装うアカウントもあった。確認されたアカウントはいずれも閉鎖されている。

同グループは、「Twitter」や「LinkedIn」以外に、「Telegram」「Discord」「Keybase」といったコミュニケーションツールも活用していた。両社は攻撃で利用されたマルウェアのハッシュ値やIPアドレスなどIoC情報を公開している。

米サイバーセキュリティインフラストラクチャセキュリティ庁(CISA)も、複雑なソーシャルエンジニアリングが用いられているとして注意を喚起。信頼できないコードやウェブサイトを調査する場合、分離されたサンドボックス環境を活用するよう求めている。

(Security NEXT - 2021/04/15 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

送信メールの添付ファイル保管サーバが侵害 - 石川のSIer

サーバに不正アクセス、侵害経路や影響を調査 - ソディック

役場でPC盗難、盗難防止ワイヤーが切断 - 大郷町

卒業生宛の「進路だより」でメール誤送信 - 新潟県

クラウド侵害で個人情報流出か、未発売のゲームデータも - ビジュアルアーツ

脆弱性「Dirty Frag」が製品に与える影響を調査 - Fortinet

「Cisco Catalyst SD-WAN Manager」にゼロデイ脆弱性 - 悪用も確認

「Progress Kemp LoadMaster」にRCE脆弱性 - WAF回避のおそれも

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を

「Chrome」最新版で脆弱性429件を修正 - クリティカルは22件