「vBulletin」狙った改ざん攻撃 - 他攻撃者のコード実行は制限

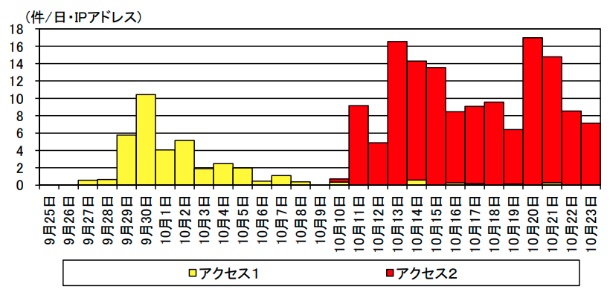

また前記の特定文字列が必要となるコードの実行機能が埋め込まれているか、確認するアクセスについても、9月27日から観測されている。

ただし、当初はリクエストの内容が不完全だったため、確認に失敗していたという。しかし、10月10日からは修正した上でアクセスが行われている。

脆弱性「CVE-2019-16759」については、すでにセキュリティパッチが提供されている。同庁ではアップデートやアクセス制限を行うなど、セキュリティ対策を講じるよう注意を喚起。

脆弱なバージョンを利用していた場合は、すでに攻撃を受けている可能性もあり、被害が生じていないか確認するよう求めている。

改ざんの有無を確認するアクセスの状況。「アクセス1」では確認に失敗、データ修正後のアクセスが「アクセス2」となる(グラフ:警察庁)

(Security NEXT - 2019/10/30 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Ubiquiti製ネットワーク機器の「UniFi OS」にクリティカル脆弱性

「Google Cloud Apigee」にSSRF脆弱性 - トークン漏洩のおそれ

「IBM ELM」の基盤コンポーネントに脆弱性 - 修正パッチをリリース

Veeamのバックアップ復旧製品に脆弱性 - 修正版が公開

複数ソフトが改ざん被害、正規ルートで汚染版が流通 - 米当局が注意喚起

「GitHub Enterprise Server」にクリティカル脆弱性 - 修正版が公開

リモート管理ツール「ConnectWise Automate」にセキュリティ更新

VPNクライアント「OpenVPN Connect」macOS版に脆弱性 - 修正版公開

「WebSphere」のウェブサーバプラグインに深刻な脆弱性

「LiteSpeed cPanel Plugin」に脆弱性 - すでに悪用も、侵害有無の確認を