PHPベースのメールクライアント狙う攻撃が1月より発生中

さらに「IMP」に関しては、動作を確認するテストページが用意されていたことから、同ページの存在を確認した上で任意のコマンドを実行する攻撃ツールが、1月以降に海外のサイトなどで流通。

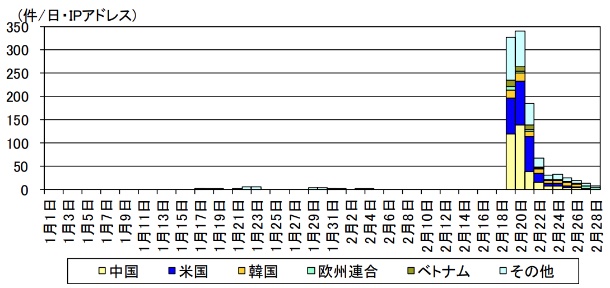

同庁では、1月17日ごろより同ツールを用いたと見られるアクセスの増加を確認しているという。また当初はTCP 80番ポートを対象とした探索行為が主体だったが、2月19日ごろからは、同ポート以外にも、TCP 9001番ポートや、8022番ポートなど攻撃対象を拡大。同時期以降、アクセスも急増した。

同庁はこうした状況を受け、同ソフトの利用者に対して脆弱性が解消済みの「PHP」へアップデートを実施することや、探索対象となるテストページの削除、IPアドレスによるアクセスの制限など、対策を講じるよう注意を呼びかけている。

IMPを対象としたアクセスの推移(グラフ:警察庁)

(Security NEXT - 2019/03/29 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「Android」に月例セキュリティ更新、脆弱性122件を修正 - 悪用の兆候も

「Firefox」が複数の脆弱性を修正 - iOS版のアップデートも

「Ivanti Neurons for ITSM」に高リスク脆弱性 - 定例外パッチを公開

「Cloud Foundry UAA」にEC秘密鍵情報が漏洩するおそれ

米当局、「Oracle WebLogic Server」既知脆弱性の悪用に警鐘

「WebSphere App Server」に複数の深刻な脆弱性 - 暫定パッチ公開

エフサス製サーバ管理ソフト「ServerView Agents for Windows」に複数脆弱性

分散型DB「Apache Ignite」に脆弱性 - 修正版が公開

不正なVPN接続を確立できる「PAN-OS」脆弱性 - 悪用を確認

「Plesk」のLinux版に権限昇格の脆弱性 - 2月のリリースで修正済み