「Mingw-w64」由来の実行ファイルに「ASLR」を利用しない脆弱性

「Mingw-w64」において作成されたWindows実行ファイルが、利用するとされる脆弱性保護機能を実際は利用していないことが判明した。セキュリティ機関が注意を呼びかけている。

同ソフトは、「MinGW(Minimalist GNU for Windows)」のフォーク。デフォルトで作成したWindows実行ファイルにおいて、メモリ空間をランダムに配置することで、脆弱性に対する攻撃の影響を緩和する「ASLR(Address Space Layout Randomization)」を利用するとされるが、実際は同機能を利用していない脆弱性「CVE-2018-5392」が判明した。

実行ファイルのPEヘッダに「ASLR」との互換性を示す内容を含むものの、再配置テーブルが削除され、「ASLR」を利用しておらず、「ROP(return-oriented programming)」攻撃に対して脆弱だという。

CERT/CCでは、同脆弱性の回避策として「ASLR」の再配置テーブルを強制的に保持させる方法を紹介。利用者へ注意を呼びかけている。

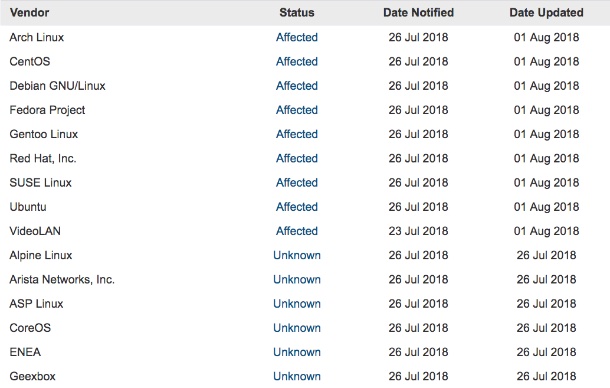

脆弱性の影響を受けるベンダー(表:CERT/CC)

(Security NEXT - 2018/08/06 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

米当局、脆弱性8件の悪用確認 - 4件は3日以内の緊急対応求める

「SKYSEA Client View」などに権限昇格の脆弱性 - 修正を呼びかけ

「Junos OS」などに脆弱性 - 運用スクリプトを許可する環境に影響

オムロン製UPSのWindows向け管理アプリに脆弱性 - 修正版が公開

エラー追跡ツール「Sentry」に脆弱性 - アカウント乗っ取りのおそれ

ファイルサーバ「goshs」に認証回避など複数脆弱性 - 修正版を公開

「Apache ActiveMQ」にRCE脆弱性 - 悪用が確認され「KEV」にも登録

「Cisco ISE」に複数の深刻な脆弱性 - 一部修正パッチを準備中

「Ivanti Neurons for ITSM」に脆弱性 - アップデートを提供

SAP、月例セキュリティアドバイザリ19件を公開 - 「クリティカル」も