国内でも「Drupalgeddon 2.0」を観測 - 「Drupal」利用者はアップデート状況の確認を

同庁によれば、観測した攻撃は実証コードに酷似した「POSTリクエスト」。脆弱性の探索だけでなく、外部よりファイルを取得し、インストールさせようとしていた。

SANSの研究者によれば、こうした攻撃では、POSTリクエストを送信する際に、偽のリファラーなどを設定しているケースがあり、「baidu.com」からのアクセスを装ったケースが確認されている。

さらにコインマイナーをインストールさせる攻撃では、永続的に動作するよう定期的に起動するよう設定していた。またファイルのアップデート機能を提供するバックドアが設置されるケースがあったほか、Windowsで実行されている「Drupal」を探索する動きもあると報告している。

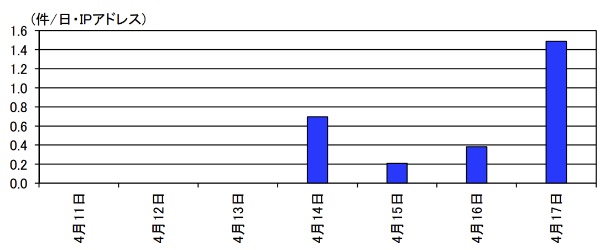

「CVE-2018-7600」に対する攻撃の観測動向(グラフ:警察庁)

(Security NEXT - 2018/04/18 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

「cPanel」に深刻な脆弱性、悪用も - 修正や侵害有無の確認を

「NVIDIA FLARE SDK」に複数の脆弱性 - 認証回避やコード実行のおそれ

「SonicOS」に複数の脆弱性 - 認証回避やDoSのおそれ

「Chrome」に30件の脆弱性 - 「クリティカル」が4件

「Nessus」「Nessus Agent」に脆弱性 - 任意ファイル削除のおそれ

「Apache MINA」に深刻な脆弱性2件 - アップデートを

米当局、脆弱性6件を悪用カタログに追加