「BIND 9」にリモートより攻撃可能な脆弱性 - DoS攻撃受けるおそれ

DNSサーバ「BIND 9」にリモートよりDoS攻撃を受けるおそれがある脆弱性が明らかになった。アップデートが強く推奨されている。

アップデートをリリースしたISC

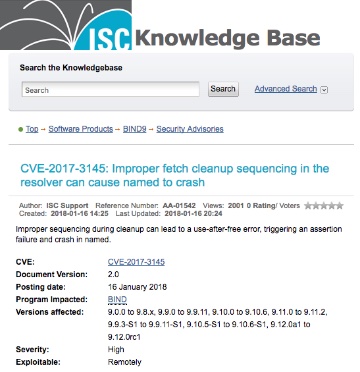

クリーンアップ処理において解放後のメモリへアクセスするいわゆる「use after free」の脆弱性「CVE-2017-3145」が判明したもの。

リモートより攻撃が可能で、悪用されるとクラッシュし、サービス拒否に陥る可能性がある。重要度は「高(High)」にレーティングされている。

ただし、今回の脆弱性が実際に再現されている環境は、現状において「CVE-2017-3137」をすでに修正済みで、DNSSEC検証が有効化されているキャッシュDNSサーバ(リゾルバ)のみに限られるという。

BINDを開発するInternet Systems Consortium(ISC)では、修正版として「同9.11.2-P1」「同9.10.6-P1」「同9.9.11-P1」をリリース。日本レジストリサービス(JPRS)など関連団体では、アップデートを強く推奨している。

(Security NEXT - 2018/01/17 )

![]() ツイート

ツイート

PR

関連記事

「Samba」にRCEなど6件の脆弱性 - 修正パッチを公開

「Chrome」に151件の脆弱性 - 22件が「クリティカル」

Ubiquiti製ネットワーク機器の「UniFi OS」にクリティカル脆弱性

「Google Cloud Apigee」にSSRF脆弱性 - トークン漏洩のおそれ

「IBM ELM」の基盤コンポーネントに脆弱性 - 修正パッチをリリース

Veeamのバックアップ復旧製品に脆弱性 - 修正版が公開

複数ソフトが改ざん被害、正規ルートで汚染版が流通 - 米当局が注意喚起

「GitHub Enterprise Server」にクリティカル脆弱性 - 修正版が公開

リモート管理ツール「ConnectWise Automate」にセキュリティ更新

VPNクライアント「OpenVPN Connect」macOS版に脆弱性 - 修正版公開