「BIND 9」のフルリゾルバに脆弱性 - リモートより悪用されるおそれ

「BIND 9」が異常終了する脆弱性があらたに判明した。リモートより攻撃が可能で、Internet Systems Consortium(ISC)や日本レジストリサービスなど関係機関では注意を呼びかけている。

パッチを公開したISC

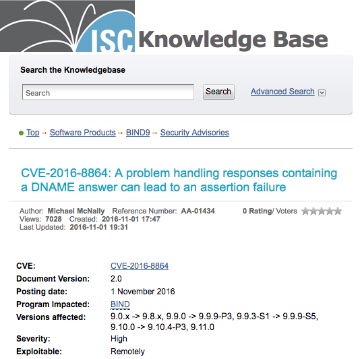

「BIND 9」において、DNS応答の処理に脆弱性「CVE-2016-8864」が含まれていることが判明したもの。

キャッシュDNSサーバの機能を利用している際に影響があり、リモートからの攻撃によってサービスが停止するおそれがある。

ISCでは、同脆弱性の深刻度を「高(High)」にレーティング。ただし、権威DNSサーバにも同脆弱性が存在するが影響は小さいととしている。

ISCによれば、脆弱性の悪用は確認されていないが、サービス停止を引き起こすクエリについて、公開メーリングリストで議論された経緯もあるという。

今回の問題を受けて、ISCでは脆弱性を解消した「同9.11.0-P1」「同9.10.4-P4」「同9.9.9-P4」を公開。関係機関などとともに、最新版へアップデートを実施するよう利用者へ注意を呼びかけている。

(Security NEXT - 2016/11/02 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

ファイルサーバ「goshs」に認証回避など複数脆弱性 - 修正版を公開

「Apache ActiveMQ」にRCE脆弱性 - 悪用が確認され「KEV」にも登録

「Cisco ISE」に複数の深刻な脆弱性 - 一部修正パッチを準備中

「Ivanti Neurons for ITSM」に脆弱性 - アップデートを提供

SAP、月例セキュリティアドバイザリ19件を公開 - 「クリティカル」も

「Cisco Webex」のSSO連携に深刻な脆弱性 - 証明書の更新を

「Chrome」が脆弱性31件を修正 - 5件は「クリティカル」

「Adobe Acrobat/Reader」がわずか3日で再更新 - 深刻な脆弱性を修正

「Adobe Acrobat/Reader」にゼロデイ脆弱性 - 悪用を確認、緊急更新を

米当局、「SharePoint Server」「Excel」の脆弱性悪用に注意喚起