サイト改ざんに注意、闇市場で認証情報出回る

国内の企業や組織のウェブサイトが改ざんされ、サイバー攻撃の踏み台として悪用される事例を継続して確認しているとし、JPCERTコーディネーションセンター(JPCERT/CC)は、定期的な点検を実施するよう管理者へ注意を呼びかけている。

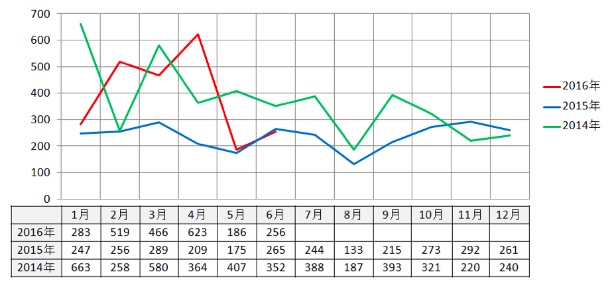

2015年は、毎月ほぼ200件前後の改ざんが確認されていたが、2016年2月から4月にかけては、1カ月あたり400件以上で推移。特に4月は623件を記録するなど被害が目立っている。

ウェブサイト改ざん件数の推移(グラフ:JPCERT/CC)

コンテンツマネジメントシステム(CMS)の脆弱性や、認証の甘さなどが原因と見られ、さらに6月には、海外で売買されていたウェブサイトの認証情報リストが公開されたという。

そのなかには、国内サイトの情報も多数含まれていたことが判明。販売されていたリストは、パスワードリスト攻撃などによって生成されたと見られている。

同センターは、ウェブサイトで改ざんや情報窃取が発生すると、さらにサービス停止や顧客に対する賠償など、事業に影響を及ぼすおそれがあると指摘。サイトの運営者に対し、基本的な対策や定期的な点検などの実施を呼びかけている。

具体的には、脆弱性や脅威の状況は刻々と変化しているとして、改ざん防止にあたっては、少なくとも1カ月に1回以上の頻度で利用製品のバージョンが最新であるかを確認することを推奨。

また実際にファイルが改ざんされていないか1週間に1回程度確認することや、年に1回は、ウェブアプリケーションのセキュリティについて診断し、ログインIDとパスワードの確認を実施するよう求めている。

(Security NEXT - 2016/08/26 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

ハウステンボスへのサイバー攻撃 - 個人情報流出の可能性

「Chromium」ゼロデイ脆弱性、Macに影響 - 米当局が注意喚起

「Plesk」Linux版に権限昇格の脆弱性 - アップデートで修正

先週注目された記事(2025年12月7日〜2025年12月13日)

ウェブメール「Roundcube」にXSSなど脆弱性 - 更新を強く推奨

【特別企画】最先端企業が直面した「AIセキュリティの盲点」とは? - 生成AIテーマにカンファレンス

「React」が脆弱性3件を追加修正 - 重大脆弱性の余波に引き続き警戒を

「MS Edge」にアップデート - 「Chromium」のゼロデイ脆弱性に対処

県サイト資料に非公開の個人情報、マスキング未処理 - 静岡県

職員用グループウェアがランサム被害、生徒情報流出か - 向上学園