5月下旬よりTCP23番ポート宛のパケットが急増 - 発信元は防犯カメラか

5月後半より「TCP23番ポート」に対する不審な通信が増加していることが、JPCERTコーディネーションセンター(JPCERT/CC)のまとめによりわかった。防犯カメラ機器が送信元として確認されている。

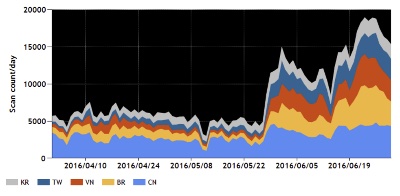

同センターが、2016年第2四半期の観測状況をまとめたもの。同センターでは複数のセンサーを設置。収集したパケット情報を分析し、四半期ごとに統計をまとめている。

同センターによると、期間中にセンサーで検知したパケットの宛先ポートは、前期同様「telnet」で利用される「TCP23番ポート」が最多だった。

特に5月27日ごろより急増しており、背景には、防犯カメラ機器の「CCTV(closed-circuit television)」を運用しているIPアドレスを発信元としたアクセスの増加があるという。

「TCP23番ポート」によるパケットの受信状況(グラフ:JPCERT/CC)

送信元を見ると、韓国や台湾、ベトナム、ブラジル、中国など複数地域から送信されており、これらIPアドレスでは、機器の認証用ウェブインターフェースが確認された。国内の複数製品からもアクセスが行われており、同センターでは製品の開発者やIPアドレスの管理者と連絡を取り、対応を求めた。

また5月25日以降、同センターのIPアドレスを詐称し、国内のオープンリゾルバを用いた「DNS水責め攻撃」のパケットがほぼ収束したという。原因は不明だが、再び攻撃が再開される可能性もあるとして同センターでは動向を注視している。

(Security NEXT - 2016/08/25 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

2026年1Qのセキュリティ相談、「偽警告」相談が約1.5倍に

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

秘匿性高まる中国関連サイバー攻撃基盤 - 10カ国が対策呼びかけ

先週注目された記事(2026年3月29日〜2026年4月4日)

2027年度に情報処理技術者試験を再編、「データマネジメント試験」新設へ

「VMware Aria Operations」の脆弱性など悪用に注意喚起 - 米当局

「VMware vSphere」環境狙う「BRICKSTORM」に新亜種 - 米加当局が注意喚起

先週注目された記事(2026年2月8日〜2026年2月14日)

「JNSA賞」2025年度受賞者が発表 - 「サポート詐欺」対策などで特別賞も

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出