IEゼロデイ攻撃は国内20組織限定の「水飲み場攻撃」 - 低露出と未知の攻撃で発覚まで時間稼ぎ

実際に、今回の攻撃は8月後半より発生しているが、当時は脆弱性についてまったく把握されていない状態だったため、「EMET」といった脆弱性緩和ツールや、振る舞い検知型のマルウェア対策製品などを導入していなければ攻撃は防げず、感染するマルウェアも、セキュリティ対策ソフトでは検知できなかった。

報告を受けたマイクロソフトでは、9月17日にアドバイザリとともに「Fix it」を公開するなど緩和策についてアナウンス。脆弱性の緩和策や攻撃の発生が一般に認知され、10月9日に公開された月例セキュリティ更新プログラムで脆弱性は修正された。

西本氏によれば、今回の攻撃は、同社がウェブサイトの改ざんやゼロデイ攻撃を検知し、「水飲み場」となった組織と、攻撃対象となっていた双方の組織が偶然同社の顧客だったことから、詳しい調査が可能となり、詳細が明らかとなっためずしい事例だという。

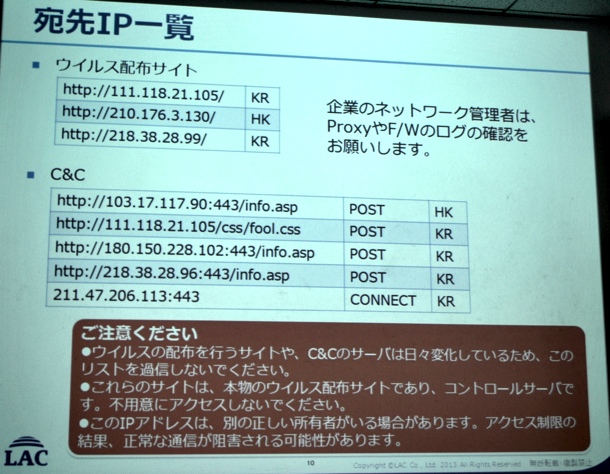

同社では、コマンド&コントロールやマルウェアの配布サイトで用いられたIPアドレスを公開。これらIPと通信が行われていないかログを調査し、被害を遭っていないか確認するよう注意を喚起した。また同様の攻撃が今後行われる可能性があるとして、ウェブの運営者や閲覧者に対して、対策を呼びかけている。

今回の攻撃で通信先となったIPアドレス

(武山知裕/Security NEXT - 2013/10/10 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Palo Alto Networks製「PAN-OS」に深刻な脆弱性 - すでに悪用も

Cisco製FWにバックドア「FIRESTARTER」 - 新手法で永続化、侵害確認を

「Cisco ASA/FTD」脆弱性がDoS攻撃の標的に - 修正を再度呼びかけ

先週注目された記事(2026年4月12日〜2026年4月18日)

「Adobe Acrobat/Reader」がわずか3日で再更新 - 深刻な脆弱性を修正

「Adobe Acrobat/Reader」にゼロデイ脆弱性 - 悪用を確認、緊急更新を

MS、4月の月例パッチで脆弱性167件に対応 - 一部で悪用を確認

AWS向けMCPサーバに深刻なRCE脆弱性 - 修正状況は不明

先週注目された記事(2026年4月5日〜2026年4月11日)

「MS Edge」にセキュリティ更新 - KEV登録済みゼロデイ脆弱性を修正