一部Androidエミュレータがデバッグ経路をネット公開 - コインマイナー感染活動の標的に

情報通信研究機構がアクセスの増加を観測していたTCP 5555番ポートを調べたところ、9月前半の時点で脆弱性データベースであるSHODANにおいて登録されているホストはワールドワイドで約123万件あり、そのうち約4万件で「ADB」が動作。国内からは約800件のホストが登録されていた。

同機構がこれら800ホストについて調査を進める過程で、一部に設定を行ってもネットワーク経由でADBを公開できないスマートフォンが含まれていたことから、エミュレータの可能性が浮上。今回の「BlueStacks App Player」に含まれる脆弱性の特定に至ったという。

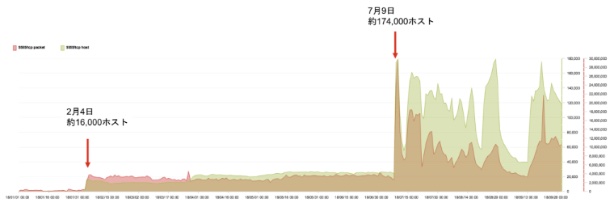

同ソフトをはじめ、「ADB」に利用されることもあるTCP 5555番ポートに関しては、2月ごろよりアクセスが増加しているとの報告があり、警察庁が注意喚起を実施。同機構においても増加を観測している。

同機構では、特に7月に顕著なアクセスの増加を確認。2月以降の水準に対して約10倍にあたる約17万ホストからの通信を「NICTERダークネット」で観測した。国内からは、7月30日に約560ホストからの通信を受信。これら通信では、ADBへ接続してシェルより仮想通貨のマイニングプログラムのダウンロードやインストールを試行していた。

引き続き攻撃が発生しているとして今回明らかとなった「BlueStacks App Player」はもちろん、インターネットへ直接接続される機器において「ADB」が有効になっていないか確認し、有効化されている場合は無効化するよう同機構では注意を呼びかけている。

5555番ポートで観測した通信の推移(グラフ:NICT)

(Security NEXT - 2018/10/26 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「NGINX JavaScript」に深刻な脆弱性 - 修正版が公開

推論サーバ「NVIDIA Triton Inference Server」に複数脆弱性

「Firefox 151」がリリース - 脆弱性31件に対応

「Drupal」が緊急更新を予定 - 数時間で脆弱性悪用の可能性

F5が四半期アドバイザリ、「BIG-IP」関連に多数脆弱性

LLMアプリ開発基盤「Dify」に複数のクリティカル脆弱性

「Apache Flink」にコードインジェクションの脆弱性 - 重要度「クリティカル」

「MongoDB」に深刻な脆弱性 - 早急な対応を強く推奨

WPS Office旧脆弱性、2020年以降の製品などにも影響

Ivanti、5月の月例アップデートを公開 - 「クリティカル」脆弱性も