脆弱なウェブサーバ狙う「Mirai」らしきアクセス急増 - 国内でも感染拡大か

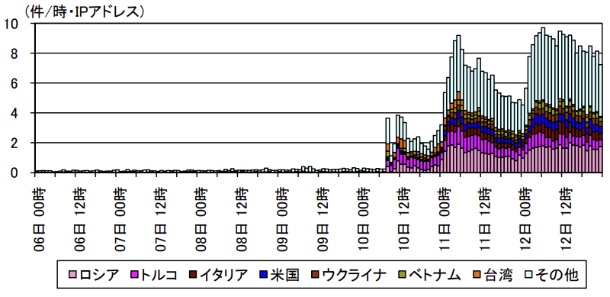

警察庁は、6月10日よりボット「Mirai」と見られる発信元からTCP 80番ポートに対するアクセスが急増しているとして注意を呼びかけた。国内でも感染が広がっている可能性がある。

HTTPによる「GETリクエスト」を送信し、ウェブサーバを探索し、稼働するソフトウェアなどを調査していると見られるアクセスを観測したもの。TCPシーケンス番号が「Mirai」の特徴と一致していた。

同庁が、これらアクセスの発信元を調べたところ、ネットワークに対応したビデオレコーダなどで採用されているウェブサーバ「XiongMai uc-httpd」が稼働していたという。

同庁では6月10日によりアクセスの増加を観測。翌11日から日本国内からのアクセスも急増しており、すでに国内で感染が広がっている可能性もある。

「Mirai」の特徴を持ったTCP 80番ポートに対するアクセス(グラフ:警察庁)

(Security NEXT - 2018/06/13 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「Apache ActiveMQ」にRCE脆弱性 - 悪用が確認され「KEV」にも登録

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を

「Firefox 150」を公開 - 41件の脆弱性を修正

「OpenVPN」向けSSO連携ツールに認証回避の脆弱性

「Chrome」にアップデート - セキュリティ関連で19件の修正

「Chrome」が脆弱性31件を修正 - 5件は「クリティカル」

WooCommerce向け「Visa決済プラグイン」に認証回避の脆弱性

Windowsイベントログ分析ツール「LogonTracer」に複数の脆弱性

「Progress Kemp LoadMaster」に複数脆弱性 - 修正版を提供

開発ツール「GitLab」にアップデート - 脆弱性11件に対処