国内のビル管理システムが不正アクセスの踏み台に - ルータやウェブカメラも

警察庁は、国内においてビル管理システムを踏み台とした不審なアクセスが、11月7日以降に急増しているとして注意を呼びかけた。

同庁の定点観測システムにおいて、不審なアクセスの急増を検知したもの。従来、1日あたり40件前後のIPアドレスよりアクセスを確認していたが、11月6日より増加をはじめ、7日に100件を突破、9日には140件へと拡大した。外部から操作できる脆弱なシステムの探索行為であると分析している。

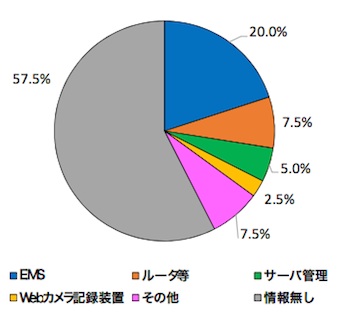

国内発信元の機器の割合(グラフ:警察庁)

具体的には、「telnet」で利用するTCP 23番ポートへのアクセス。同庁が発信元を調べたところ、国内のビルなどで利用する「エネルギー管理システム(EMS)」からアクセスされたもので、管理画面を確認できたという。

電力消費量を閲覧できるケースもあり、システムが乗っ取られて踏み台に悪用されたと見られる。また、ウェブカメラやルータなどのネットワーク機器も踏み台として悪用されていた。

同庁では、デフォルトのログインIDやパスワードを避け、アクセス制限を正しく実施したり、リモートアクセスを許す場合は適切なセキュリティ設定を実施するよう注意を呼びかけている。

(Security NEXT - 2014/11/17 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「Nessus」「Nessus Agent」に脆弱性 - 任意ファイル削除のおそれ

「Apache MINA」に深刻な脆弱性2件 - アップデートを

米当局、脆弱性6件を悪用カタログに追加

Cisco製FWにバックドア「FIRESTARTER」 - 新手法で永続化、侵害確認を

「Cisco ASA/FTD」脆弱性がDoS攻撃の標的に - 修正を再度呼びかけ

「MS Edge」にセキュリティ更新 - 脆弱性2件を修正

「DeepL」のChrome向け拡張機能にXSS脆弱性

「M365 Copilot」にオープンリダイレクトの脆弱性 - すでに修正済み

「Apache ActiveMQ」にRCE脆弱性 - 悪用が確認され「KEV」にも登録

「MOVEit WAF」に検知回避の深刻な脆弱性 - 早急な対策を