バグハンターとの信頼を醸成 - サイボウズが4年ぶりに合宿イベント

バグハントは、製品が動作する検証環境をネットワーク経由で調査するかたちで実施されるが、今回は一部製品の「ソースコード」が特別に開示された。

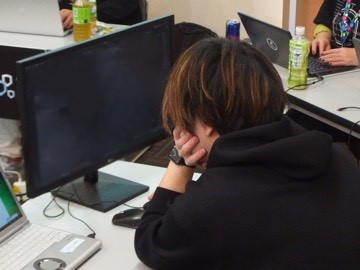

ソースコードは隔離された環境に用意されており、一定時間閲覧できる(内容が判別できないよう画面部分は加工済み)

外部から確認できる挙動に加え、ソースコードの側面からもソフトウェアの動作を確認できるため、あらたな脆弱性の報告にもつながっている。

ソースコードの閲覧には、他環境から隔離された専用端末を別途用意。対象製品や閲覧時間も制限されており、参加者からはさらなる開示を望む声も聞かれた。

とはいえ、運営側としては、はじめての試みであり苦労も少なくなかったようだ。

プロプライエタリのソフトウェアにおいてソースコードは知的財産の根源とも言える。開発部門や法務部門など含め、社内において事前に同意形成を行わなくてはならない。

脆弱性対策が重要であるとの社内共通認識のもと、脆弱性報奨金制度を通じて信頼関係を醸成してきたなじみあるバグハンターを招待することで実現を果たした。

(Security NEXT - 2023/12/27 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

米当局、悪用リストに脆弱性3件を追加 - 最短で5月3日対応期限

小中20校で児童生徒の個人情報を同意なしにPTAへ提供 - 静岡市

サイバーセキュリティ総務大臣奨励賞、個人2名と2団体が受賞

複数Chatworkアカウントが侵害、不正な請求書送信も - 鉄道設備機器メーカー

電子カルテで知人情報を不正取得、漏洩した病院職員を処分 - 青森県

手術室のタブレット端末が所在不明 - 荻窪病院

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

業務用チャットアカウントに不正アクセス - 東京計器

デンソー海外2拠点にサイバー攻撃 - 情報流出の可能性、生産に影響なし