フィッシング攻撃、3カ月連続で増加 - 年初の2倍以上に

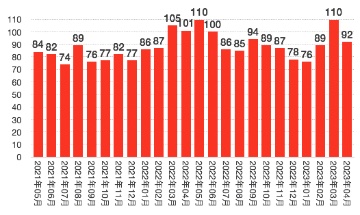

悪用されたブランドは、前月の110件から減少して92件。業種を見ると、クレジットや信販会社が21件、金融関連が15件、通信事業者およびメールサービス関連が12件、eコマースが8件、官公庁関連が6件となっている。

悪用されたブランド件数の推移(グラフ:フィ対協の発表をもとに独自に作成)

「Amazon」をかたるケースは再び増加しており、全体の約30.6%を占めた。次いで報告が多かった「ファミペイ」「えきねっと」「Uber Eats」「ETC利用照会サービス」をあわせると、全体の64.2%にのぼっている。

同協議会が調査のために用意したメールアドレスに届いたフィッシングメールのうち、約11.6%は独自ドメインが使われるなど送信ドメイン認証では判別ができないメールだった。

一方、約88.4%は正規のドメインを使用した「なりすましメール」となっている。そのうち約40.6%は送信ドメイン認証技術「DMARC」を用いることで受信の拒否や隔離が可能だった。しかし約47.8%については「DMARC」のポリシーが「none」とされていたり、「DMARC」に未対応だったという。

送信元のIPアドレスを見ると、中国の通信事業者から配信されたものが約88.3%で依然として多い。国内通信事業者から配信されたものは約2.8%だった。

(Security NEXT - 2023/05/09 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「MS 365」に不正ログイン、個人情報流出の可能性 - 日経米子会社

開示文書の墨塗り個人情報、出力ミスで参照可能に - 北九州市

事業者宛てメールで複数の誤送信が判明 - 公共施設の管理運営会社

米当局、脆弱性3件の悪用を警告 - 「Ivanti EPMM」「PAN-OS」は緊急対応を

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み

「Spring Cloud Config」にパストラバーサルなど複数脆弱性

動作確認ページ残存、ボランティア登録者メアドが閲覧可能に - 名古屋市

複数脆弱性を修正した「Firefox 150.0.2」をリリース - Mozilla

「Firefox」にアップデート - 「クリティカル」脆弱性を解消

暗号化通信ライブラリ「GnuTLS」に複数脆弱性 - アップデートで修正