国際金融取引システムの不正送金に北朝鮮「APT38」が関与 - 外交交渉の裏で止まぬ攻撃

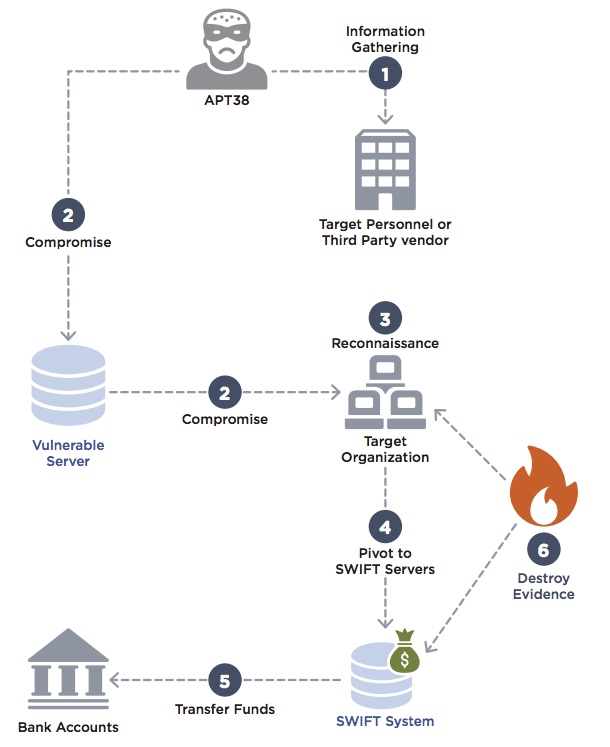

攻撃の流れとしては、「SWIFT」にアクセスできる関係者やサードパーティベンダーの情報を収集。その上でバージョンが古く、脆弱な「Apache Struts 2」のシステムに対する攻撃を通じて水飲み場攻撃を展開。

関係者にマルウェアを感染させると、攻撃対象組織のネットワークを把握、もともと攻撃対象のシステムに導入されているツールを用いてアカウント情報などの収集を進める。

さらにSWIFTサーバに監視プログラムをインストール。セグメント化されたネットワークに対してもバックドアを設置し、「SWIFT」のトランザクションを変更して資金移動を試みていた。

くわえてFireEyeは同グループの特徴として、証拠の隠滅を図るため、データを破壊する点を挙げ、マネーロンダリングなどが目的であると分析している。

また資金の受け取りなど、協力する人材の調達など問題をさらに複雑化させているとFireEyeは指摘している。

「SWIFT」に対する攻撃の流れ(図:FireEye)

(Security NEXT - 2018/10/04 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「CODE BLUE 2025」まもなく開催 - CFP応募は前年比約1.6倍

「CODE BLUE 2025」29講演が決定 - AIチップ脆弱性から法的課題まで

北朝鮮による暗号資産窃取に警戒を - 日米韓が共同声明

約482億円相当の暗号資産窃取、北朝鮮グループの犯行 - 日米当局

先週注目された記事(2024年3月3日〜2024年3月9日)

2月修正のWindows脆弱性、北朝鮮グループがゼロデイ攻撃に悪用

攻撃キャンペーン「Dangerous Password」の最新手口を分析

引き続き北朝鮮の標的となる暗号資産 - 個人法人で対策必須

2021年度下半期、標的型攻撃対応で62件の緊急レスキュー実施

北朝鮮支援グループが医療機関にランサム攻撃 - 米政府が注意喚起