一石投じるMSのパスワードガイダンス - 多文字種や定期変更は不要、でも多要素認証を

一方、4種類については効果的な対策として実施を求めている。従来同様、単語やよく使うフレーズ、他人が予測できる情報など、安易なパスワードを禁止することが、「もっとも重要」と述べた。

組織のアカウント情報を、他サービスで使い回ししないよう教育することの重要性も強調。さらに多要素認証の強制を挙げる。セキュリティイベントを通知するため、代替メールアドレス、電話番号を最新の状態で保つことも含まれる。

くわえて多要素認証は、セキュリティ向上以外にも、パスワードを忘れた場合に再発行などで利用でき、ヘルプデスクのコスト削減にもつながるといったメリットを解説した。最後に、さまざまな条件からリスクを予想し、認証を追加する「リスクベース多要素認証」を挙げている。

一般ユーザーについては、予想しずらいパスワードの利用や2要素認証のほか、アクセス状況などを確認することで、疑わしい活動を確認できることを紹介。

最新版のOSを利用することや疑わしいメールやウェブサイトに注意すること、マルウェア対策ソフトの活用など基本的なセキュリティ対策の実施もあわせて講じるよう求めている。

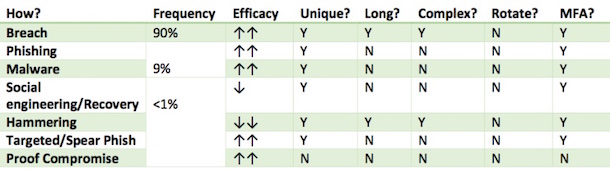

攻撃に対する効果をまとめた表。ユニークなパスワードや「MFA(多要素認証)」はカバー範囲が広い一方、文字数の長さや複雑性、定期変更は「N(効果がない)」が目立つ(表:Microsoft)

(Security NEXT - 2016/06/03 )

![]() ツイート

ツイート

PR

関連記事

オブジェクトストレージ「Dell ECS」「ObjectScale」に深刻な脆弱性

「MS 365」に不正ログイン、個人情報流出の可能性 - 日経米子会社

サーバやNASに第三者がアクセス - 東北大や同大病院

複数Chatworkアカウントが侵害、不正な請求書送信も - 鉄道設備機器メーカー

カーインテリア通販サイトに不正アクセス - 個人情報流出の可能性

2026年1Qのセキュリティ相談、「偽警告」相談が約1.5倍に

利用者ページにサイバー攻撃、詳細を調査 - 消費者金融事業者

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を

「2りんかん」でサーバ侵害 - 顧客情報が流出した可能性

学生の複数アカウントに海外から不正アクセス - 千葉大