「Gozi」は約40金融機関の情報窃取に対応 - 「年休申請メール」など偽装

国内で不正送金マルウェア「Gozi」の感染が広がっている問題で、複数のセキュリティベンダーが検知状況を明らかにした。メールや正規サイトの改ざんにより拡散しており、実際に感染端末の通信が観測されている。

「Gozi」は、「Ursnif」「Snifula」「Papras」といった別名でも知られ、感染端末から情報を盗み出すマルウェア。感染の拡大傾向が見られるとして、日本サイバー犯罪対策センター(JC3)も注意喚起を行ったばかり。

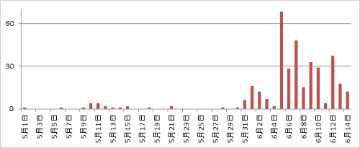

トレンドマイクロによる検出台数推移

同マルウェアは、オンラインバンキングやクレジットカードの情報などを盗む機能を備えているが、トレンドマイクロによれば、地方銀行をはじめ、40件弱の金融機関に対応しているという。さらにキー入力した情報も盗むため、対象となる金融機関を利用していない場合も被害にあうおそれがある。

5月末以降、メールを利用した感染活動を国内で観測しており、6月に入り検出台数が急増。5月末から6月13日までに同社が検知したメールだけで、3万件以上にのぼった。

これらは、「請負契約書」「年次運用報告書」「算定届出書」「状況一覧表」のほか、オンラインショップによる「支払確認」などを偽装したファイルを添付。実際は、スクリプトファイルや実行ファイルなどのダウンローダーで、最終的に「Gozi」へ感染する。特に目立ったのは、「年休申請」を偽装したメールで、同社は6月1日からの1週間で2000件を確認したという。

(Security NEXT - 2016/06/15 )

![]() ツイート

ツイート

PR

関連記事

先週注目された記事(2026年2月8日〜2026年2月14日)

先週注目された記事(2025年12月28日〜2026年1月3日)

2025年3Qのネット銀不正送金被害 - 件数、金額ベースともに7割減

先週注目された記事(2025年9月28日〜2025年10月4日)

ネットバンク不正送金被害が大幅減 - 平均被害額は高水準

先週注目された記事(2025年6月29日〜2025年7月5日)

法人の不正送金被害が約8.6倍 - 金額ベースで個人を上回る

法人の不正送金被害額が急増 前四半期比4.5倍に

巧妙な「フィッシング」、電話で操作指示も- 不正送金被害が発生

「サポート詐欺」で1000万円超の被害 - ネットバンクへ誘導