ワイアレスマウスに「MouseJack」の脆弱性 - 遠隔操作のおそれ

Bastille Networksは、複数メーカーのワイアレスマウスに、遠隔から操作される深刻な脆弱性が存在すると発表した。マウスの脆弱性だが、キー入力なども可能で、マルウェアをダウンロードされるといった被害も想定されるという。

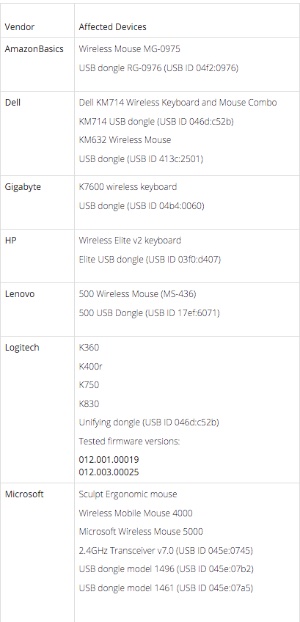

同社が公表した影響を受ける製品のリスト

同社が「MouseJack(マウスジャック)」と名付けた脆弱性は、USBドングルを用いてBluetooth以外で接続する複数メーカーのワイアレスマウスに存在。Dell、Logitech(日本国内ではロジクール)、Microsoft、HP、Gigabyte、Amazon、Lenovoの7社の製品において実際に脆弱性を確認したという。

攻撃に高価な機器は不要で、15ドルほどのUSBドングルがあれば、WindowsやOS X、LinuxなどOSに関係なく、100メートルほど離れた距離から攻撃が可能だしている。

ワイアレスキーボードに対しては多くのベンダーが通信を暗号化する一方、調査対象のマウスに関しては、ほとんどが通信を暗号化をしておらず、ドングル側もマウスによって送信されたパケットを区別しないなど無防備な状態だった。

そのため、マウスからの通信を受けるUSBドングルに対して、マウスの移動やクリック操作など、なりすましの情報を送り付けることが可能と説明。

さらにドングル側でデバイスタイプを確認していない場合、キーボードに偽装した細工したパケットを送りつけることで、任意のコマンドが実行したり、マルウェアやルートキットをダウンロードさせるといった攻撃も可能だとしている。

同社は、ファームウェアをアップデートできる場合、ベンダーの対応により脆弱性を回避できるが、更新できない機種において脆弱性を回避する方法はないと指摘。Logitech(ロジクール)に関してはソフトウェアをアップデートが公開されているという。

(Security NEXT - 2016/02/25 )

![]() ツイート

ツイート

PR

関連記事

SAP、5月の定例アップデート15件を公開 - 2件は「クリティカル」

ウェブサーバ「nginx」に複数脆弱性 - 「クリティカル」も

Adobe、「Adobe Commerce」など10製品に向けてアップデート

「FortiOS」にFortinet製ネットワーク機器から悪用可能な脆弱性

ビデオ会議ツール「Zoom」のWindows版などに脆弱性

キヤノン製プリンタ、複合機に情報取得の脆弱性 - 162モデルに影響

Apple、「macOS Tahoe 26.5」を公開 - 脆弱性79件を修正

会議ツール「Zoom」Windows向けクライアントに深刻な脆弱性

「GUARDIANWALL MailSuite」に深刻な脆弱性 - すでに悪用も

Apple、「iOS 26.5」「iPadOS 26.5」で多数脆弱性を修正 - 旧端末向け更新も