2要素認証のコードも窃取するフィッシング - SMSをきっかけに

オンラインバンキング利用者を狙うフィッシング攻撃で、本人確認を装い、さらに2要素認証のアクセスコードについても要求する手口が発生している。

米McAfeeが、米国においてオンラインバンキング利用者を対象としたフィッシング攻撃を確認したもの。

「銀行口座を閉鎖する」といった内容のSMSを携帯電話の利用者へ送信し、不安を煽るいわゆる「スミッシング」攻撃で、受信者に不信感を抱かせないよう、ショートメッセージには金融機関の名称が埋め込まれたURLを利用してフィッシングサイトへ誘導していた。

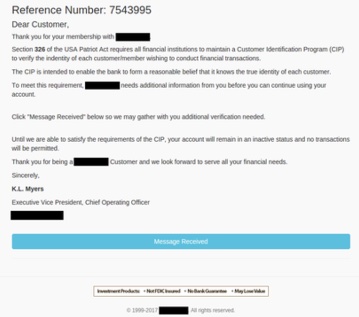

偽サイトでは、米国におけるマネーロンダリング対策の本人確認手続きである「Customer Identification Program(CIP)」を模倣しており、個人情報を要求する。

(Security NEXT - 2017/08/18 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「情報セキュリティ10大脅威 2026」の個人編ハンドブックが公開

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

3月はフィッシング報告数が約2倍 - 悪用URLは4倍超

住民税納付を装う架空請求メール - PayPay送金へ誘導

サイバーセキュリティ総務大臣奨励賞、個人2名と2団体が受賞

複数Chatworkアカウントが侵害、不正な請求書送信も - 鉄道設備機器メーカー

業務用チャットアカウントに不正アクセス - 東京計器

2026年1Qのセキュリティ相談、「偽警告」相談が約1.5倍に

インシデント件数が24%減 - GitHub悪用の標的型攻撃も

まもなくGW - 長期休暇前にセキュリティ対策状況の点検を