執拗な標的型攻撃、16作戦でメール137件 - 感染ファイル名は平均85.9文字

特定業界を狙う執拗かつ巧妙な標的型攻撃の手口が一部明らかとなった。企業のメールアカウントなどを乗っ取り、わかっているだけで16のオペレーション、137件のメールが送信されていたという。

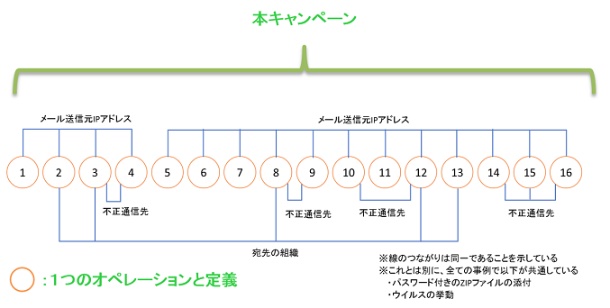

今回分析した攻撃キャンペーン(画像:IPA)

情報処理推進機構(IPA)が設置するサイバーレスキュー隊「J-CRAT」が、実際に行われた標的型攻撃について、メールの受信組織などへ情報提供の協力を要請。実際に入手した標的型攻撃メールを起点に、そこから連鎖して発生した攻撃を分析。レポートとして取りまとめたもの。

具体的には、2015年11月より2016年3月まで継続した一連の攻撃キャンペーンを分析。特定業界を中心に、関連する周辺業界なども狙ったもので、44組織から137件の標的型攻撃メールを入手した。

攻撃の起点となる11月に発信された2通のメールでは、実在する個人や組織を名乗ったが、同一のIPアドレスから送信していた。また2通目のメールは、実在する企業のアカウントが悪用しており、同一の以降の連鎖を追ったという。

(Security NEXT - 2016/06/30 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「セキュリティ10大脅威2026 」組織編の解説書を公開 - IPA

「VMware Aria Operations」の脆弱性など悪用に注意喚起 - 米当局

「Android」向けパッチで脆弱性116件に対応 - 一部で悪用の兆候

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

インシデント件数が1.3倍に - 「フィッシング」の増加目立つ

AppleやGladinet製品の脆弱性悪用に注意喚起 - 米当局

「iOS」にアップデート - 「WebKit」のゼロデイ脆弱性2件など修正

「macOS Tahoe 26.2」で脆弱性47件を修正 - 「Safari」も更新

「Android Framework」のゼロデイ脆弱性に注意喚起 - 米当局

「CODE BLUE 2025」まもなく開催 - CFP応募は前年比約1.6倍