IvantiのVPN製品脆弱性、限定的な攻撃から多様な攻撃へと発展

1月初旬以降、「Ivanti Connect Secure(旧Pulse Connect Secure)」「Ivanti Policy Secure」において複数の脆弱性が判明し、攻撃に悪用されている問題で、当初限定的な攻撃で悪用されていたが、その後多様な攻撃へと進化している。

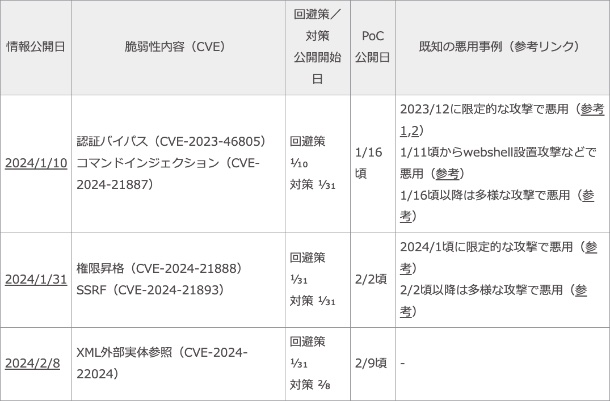

Ivantiでは、これまでにゼロデイ脆弱性4件を含む5件の脆弱性を公表。回避策やアップデートをリリースしているが、JPCERTコーディネーションセンターでは、これら脆弱性の悪用の状況などを取りまとめた。

脆弱性4件「CVE-2023-46805」「CVE-2024-21887」「CVE-2024-21888」「CVE-2024-21893」は、ゼロデイ攻撃の対象となり、当初悪用は限定的とされていたが、その後実証コード(PoC)が公開されている。

「CVE-2023-46805」「CVE-2024-21887」については1月中旬、「CVE-2024-21888」「CVE-2024-21893」については2月初旬より多様な攻撃に悪用されているとの報告がある。

また2月8日に公開された「CVE-2024-22024」については、2月16日の時点で悪用は確認されていないものの、2月9日に実証コードが公開された。

同センターでは、Ivantiのアドバイザリをもとに対象製品、バージョン、対策、調査方法などの最新情報を確認し、対策を講じたり調査の実施を検討するよう呼びかけている。

1月初旬以降に「Ivanti Connect Secure(旧Pulse Connect Secure)」「Ivanti Policy Secure」で明らかとなった脆弱性の状況(表:JPCERT/CC)

(Security NEXT - 2024/02/16 )

![]() ツイート

ツイート

PR

関連記事

サイバー攻撃でシステム障害が発生 - B&G財団

サーバやNASに第三者がアクセス - 東北大や同大病院

ファイル転送サーバに不正アクセス、個人情報流出か - 沖縄総合事務局

「PyTorch Lightning」に不正コード - 認証情報窃取のおそれ

「Spring Cloud Config」にパストラバーサルなど複数脆弱性

「Apache HTTP Server」に複数脆弱性 - 更新を呼びかけ

先週注目された記事(2026年4月26日〜2026年5月2日)

「Chrome 148」が公開、脆弱性127件を修正 - 「クリティカル」も複数

Palo Alto Networks製「PAN-OS」に深刻な脆弱性 - すでに悪用も

Linuxカーネルに権限昇格の脆弱性「Copy Fail」 - PoC公開済み