「三菱UFJ銀」装う偽メールに注意 - 件名は10種類以上

「三菱UFJ銀行」を装ったフィッシング攻撃が発生している。少なくとも10種類以上の件名が用いられており、誘導先のURLも複数確認されている。

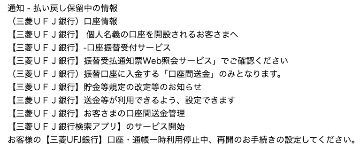

フィッシング対策協議会が報告を受けたフィッシングメールの件名

注意喚起を行ったフィッシング対策協議会によれば、10月23日時点で少なくとも11種類の件名が報告されており、「払い戻しの保留通知」のほか、「口座振替」「規程改定の通知」「アプリのサービス開始」といった文言を用いていた。

メールの本文では、リスクが検出されて一時的に口座を制限したなどと説明。ログインを行い手続きを行うよう促し、HTMLメールに埋め込まれたリンクから偽サイトに誘導する。

誘導先のURLに関しても6種類が確認されているが、10月23日14時の時点で停止が確認されているという。ただし、今後類似した攻撃が今後発生する可能性もあり、同協議会では警戒を強めている。

同行においても、「失効」「一時利用停止・再開」「セキュリティ強化」「本人確認」などを口実にフィッシングメールやSMSが送信されていると指摘。

同行よりメールやSMSで個人情報の入力を求めることはないとして、フィッシングサイトへ誤ってパスワードを含む個人情報を入力しないよう注意を呼びかけている。

(Security NEXT - 2019/10/23 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

宿泊予約サービスの口座情報が改ざん、不正送金被害 - ポラリスHD

「情報セキュリティ10大脅威 2026」の個人編ハンドブックが公開

「セキュリティ10大脅威2026」発表 - 多岐にわたる脅威「AIリスク」が初選出

3月はフィッシング報告数が約2倍 - 悪用URLは4倍超

住民税納付を装う架空請求メール - PayPay送金へ誘導

サイバーセキュリティ総務大臣奨励賞、個人2名と2団体が受賞

複数Chatworkアカウントが侵害、不正な請求書送信も - 鉄道設備機器メーカー

業務用チャットアカウントに不正アクセス - 東京計器

2026年1Qのセキュリティ相談、「偽警告」相談が約1.5倍に

インシデント件数が24%減 - GitHub悪用の標的型攻撃も