6月末に不正送金マルウェア活動が活発化 - 「Gozi」「Bebloh」に注意

オンラインバンキングのアカウント情報などを窃取するマルウェア「Gozi」。6月末に同マルウェアを感染させるため、日本語で記載されたメールが、大量に送信されていたことがわかった。

「Gozi」は、「Ursnif」「Snifula」「Papras」といった名称でも知られるマルウェア。40件弱の金融機関に対応しているほか、キーロガーの機能なども備える。感染拡大への懸念が出ており、日本サイバー犯罪対策センター(JC3)が6月中旬に注意喚起を行ったほか、各ベンダーからも注意喚起が行われている。

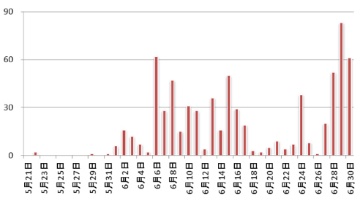

「Gozi」検出台数の動向(グラフ:トレンドマイクロ)

トレンドマイクロによれば、6月27日、翌28日の2日間だけで、「Gozi」の感染を目的としたメール約4万件を観測。

5月末から6月7日までの10日間に3万件以上のメールを確認するなど、「Gozi」の目立った感染活動を同社では観測しているが、今回はそれを上回るペースだったという。

問題のマルウェア感染メールは、日本語で記載されており、ZIPファイルを添付。中身はダウンローダーとなるスクリプトファイルや実行ファイルで、開くと外部から「Gozi」がダウンロードされ、感染する。

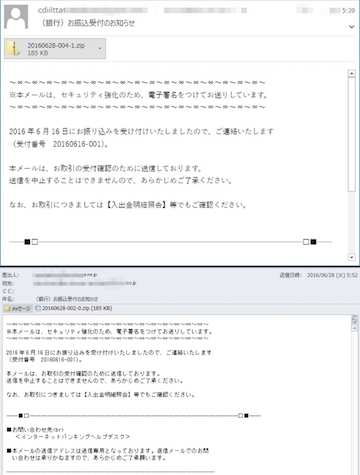

感染メールの内容を見ると、プロバイダを装った「保安検査」や、月額管理費の確認を求めるメールをはじめ、「宅急便お届けのお知らせ」「商品お届けのご案内」「経理処理について」「(要連絡)修繕依頼」「(銀行)お振込受付のお知らせ」など多岐にわたっていた。

日本語で記載されたメールを用いたバンキングトロジャンの感染活動に関しては、6月末にESET製品を扱うキヤノンITソリューションズ(CITS)が、マルウェアの「Bebloh」の感染活動を伝えている。

同マルウェアは、「URLZone」「Shiotob」といった別名でも知られ、2月ごろより国内で本格的な活動を開始。ESETの観測では、6月に「Bebloh」が活発化。さらに6月26日から6月29日にかけて「Bebloh」へ感染させる日本語のメールが送信されたとしている。

CITSが報告したメール(上)とトレンドマイクロが報告したメール(下)。文面が同じで添付ファイル名も似ている

両社が6月末に観測した感染活動は、ちょうど時期が重なっており、観測したメールには、同じ文面のものも含まれる。一方、感染させるマルウェアについてはやや異なる見立てだ。

「Bebloh」に関しては、自身で金融機関の情報を窃取する機能を備える一方、「Gozi」のダウンローダーとしても機能。「Gozi」の検出台数の推移などからも、トレンドマイクロは、今回の攻撃について「Gozi」の感染活動としている。

いずれにしても、オンラインバンキングのアカウント情報を狙い、実在企業を装った巧妙なソーシャルエンジニアリングによる攻撃が展開されている状況に変わりはない。

最新のセキュリティ対策ソフトを利用したり、脆弱性を解消しておくことはもちろん、メールの添付ファイルを開いたり、記載したURLへのアクセスすることへ、細心の注意が求められている。

(Security NEXT - 2016/07/05 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

不正送金マルウェア「Ursnif」、日本を集中攻撃 - 金融機関以外も標的に

アダルトサイト有料会員狙う攻撃が拡大 - ダークウェブで売買されるアカウント

ボットネット「Cutwail」、日本狙うメール攻撃に新展開 - 画像に命令埋め込む「ステガノグラフィ」を悪用

日本語メールで不正「iqyファイル」が大量流通 - 国内IPでのみ感染活動を展開

拡張子「.iqy」ファイルに注意 - 数十万件規模でマルウェアメールが流通

10月以降、「DreamBot」の感染被害が拡大 - リンク付きメールに注意

「Ursnif」の感染活動で複数のサンドボックス回避技術を利用

目立つ「HeartBleed」関連インシデント - ラック報告

仮想通貨取引所やウェブウォレットのアカウント情報がマルウェアの標的に

「Apache Struts 2」関連のインシデント検知が増加 - ラック