脆弱なウェブサーバ狙う「Mirai」らしきアクセス急増 - 国内でも感染拡大か

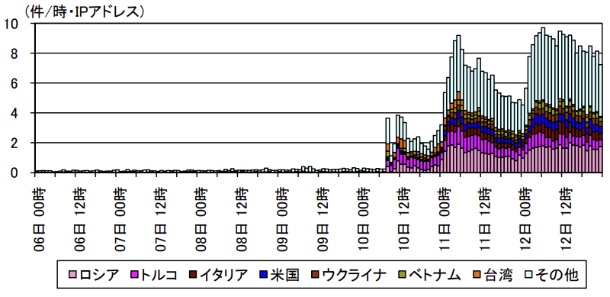

警察庁は、6月10日よりボット「Mirai」と見られる発信元からTCP 80番ポートに対するアクセスが急増しているとして注意を呼びかけた。国内でも感染が広がっている可能性がある。

HTTPによる「GETリクエスト」を送信し、ウェブサーバを探索し、稼働するソフトウェアなどを調査していると見られるアクセスを観測したもの。TCPシーケンス番号が「Mirai」の特徴と一致していた。

同庁が、これらアクセスの発信元を調べたところ、ネットワークに対応したビデオレコーダなどで採用されているウェブサーバ「XiongMai uc-httpd」が稼働していたという。

同庁では6月10日によりアクセスの増加を観測。翌11日から日本国内からのアクセスも急増しており、すでに国内で感染が広がっている可能性もある。

「Mirai」の特徴を持ったTCP 80番ポートに対するアクセス(グラフ:警察庁)

(Security NEXT - 2018/06/13 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「PAN-OS」脆弱性への攻撃、国内でも被害報告

「ClamAV」にクリティカルパッチ - サービス拒否の脆弱性など修正

「PAN-OS」のアップデートが公開 - 旧版にも順次提供予定

「PAN-OS」脆弱性、攻撃条件を修正 - 一部緩和策が「効果なし」に

「PAN-OS」脆弱性に対する攻撃が増加 - コマンドで悪用試行を確認可能

「PAN-OS」脆弱性の詳細や悪用コードが公開済み - 攻撃拡大のおそれ

WP向けメールマーケティングプラグインにSQLi脆弱性

HashiCorpのGo言語向けライブラリ「go-getter」に脆弱性

Cisco、セキュリティアドバイザリ3件を公開 - 一部でPoCが公開済み

「Chrome 124」が公開 - セキュリティ関連で23件の修正