Windowsの「タスクスケジューラ」にあらたな脆弱性 - 修正方法は不明

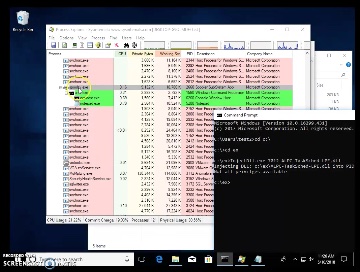

GitHub上に公開されたPoCの動作する様子の動画(画像:GitHub)

Windowsの「タスクスケジューラ」にあらたな脆弱性が判明した。修正方法や回避策などはわかっていない。

「タスクスケジューラ」に権限昇格の脆弱性が判明したもの。「アドバンストローカルプロシージャコール(ALPC)」の処理に起因するものだという。

セキュリティ研究者がTwitterで公表し、GitHubで実証コード(PoC)などが公開されている。

CERT/CCによると、同脆弱性に対する修正方法や緩和策などはわかっていないという。

(Security NEXT - 2018/08/28 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

サードパーティ製ソフトに起因する脆弱性7件を修正 - Atlassian

「MS Edge 124」がリリース、脆弱性17件を修正

「PAN-OS」脆弱性への攻撃、国内でも被害報告

「ClamAV」にクリティカルパッチ - サービス拒否の脆弱性など修正

「PAN-OS」のアップデートが公開 - 旧版にも順次提供予定

「PAN-OS」脆弱性、攻撃条件を修正 - 一部緩和策が「効果なし」に

「PAN-OS」脆弱性に対する攻撃が増加 - コマンドで悪用試行を確認可能

「PAN-OS」脆弱性の詳細や悪用コードが公開済み - 攻撃拡大のおそれ

WP向けメールマーケティングプラグインにSQLi脆弱性

HashiCorpのGo言語向けライブラリ「go-getter」に脆弱性