一部セキュリティ製品がJPCERT/CCサイトをブロック - 異常見られず、アクセスに問題なし

一部セキュリティ対策製品を利用している環境下で、JPCERTコーディネーションセンターのウェブサイトにアクセスできない状態が発生している。ウェブサイトの改ざんなどは確認されておらず、アクセスに問題はないという。

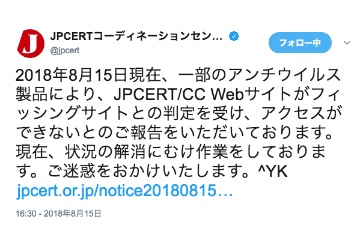

JPCERT/CCでは、ウェブサイトやTwitterを通じてアナウンスを行っている

同センターによれば、8月15日に特定のセキュリティ対策製品が同センターのサイトを「フィッシングサイト」と判定し、アクセスできない状態が発生しているとの報告を受けたという。

報告を受けて同センターでは、ウェブサイトについて改ざん状況など検証したが問題は確認されておらず、「アクセスしても問題ない」と説明。

8月15日の時点で事象が確認されているのは1製品のみとしており、「影響を及ぼすと思われるウェブサイトの検証を行い、セキュリティベンダーに判定の確認をお願いしている(同センター広報)」という。

一般的に、誤ってフィッシング判定を受けた場合、リストより削除されて製品に反映されるまで数日間を要するため、今回のケースでも同様の期間がかかると同センターでは見ている。

(Security NEXT - 2018/08/15 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

2024年1Q、フィッシングサイトが増加 - サイト改ざんやスキャン行為は減少

まもなくGW - 長期休暇に備えてセキュリティ対策の再確認を

産業制御システムのインシデント対応に必要な機能を解説した手引書

JPCERT/CCが攻撃相談窓口を開設 - ベンダー可、セカンドオピニオンも

2023年4Qにおけるtelnetの探索、12月下旬は10月初旬の3倍に

インシデント件数が約1割増 - 「スキャン」報告が倍増

カンファレンスイベント「JSAC2024」の全プログラムが発表

研究者や実務者向けイベント「JSAC2024」が来年1月に開催 - 現地参加のみに

2023年度の「JPCERT/CCベストレポーター賞」が決定 - 多数インシデントを報告

3Qのインシデント、前期四半期比25%減 - 「サイト改ざん」が大幅減少