重要インフラの3社に1社でランサム被害 - 11%は感染20台以上

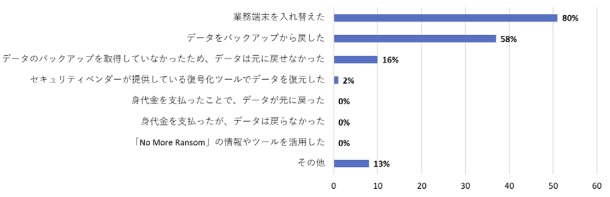

被害時の対応については、「業務端末を入れ替えた」が80%、「データをバックアップから戻した」が58%で続く。バックアップしておらずデータを戻せなかったケースは16%だった。

セキュリティベンダーが提供している復号化ツールでデータを復元した組織は2%と少ない。また、一部未回答もあったものの、身代金を支払ったと回答した組織はなかった。

ランサムウェアに感染してから、通常の業務が復旧するまでに要した時間は、「1週間未満」が36%で最多。「6時間未満」が22%、「1日未満」が17%と続いた。

ランサムウェア被害時の対処法(グラフ:JPCERT/CC)

(Security NEXT - 2018/07/31 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

先週注目された記事(2024年3月31日〜2024年4月6日)

個情委、人事労務サービスのMKシステムに行政指導 - 報告は3000件超

初期侵入から平均62分で横展開を開始 - わずか2分のケースも

サイバー攻撃で狙われ、悪用される「正規アカウント」

JPCERT/CCが攻撃相談窓口を開設 - ベンダー可、セカンドオピニオンも

警察庁が開発した「Lockbit」復旧ツール、複数被害で回復に成功

ランサムリークサイト、年間約4000件の投稿 - 身代金支払うも約2割で反古

先週注目された記事(2024年3月3日〜2024年3月9日)

先週の注目記事(2024年2月25日〜2024年3月2日)

ランサムウェア「ALPHV」、医療分野中心に被害拡大