産総研への不正アクセス、職員ID約8000件でPW試行 - 平日夕方から深夜に活動

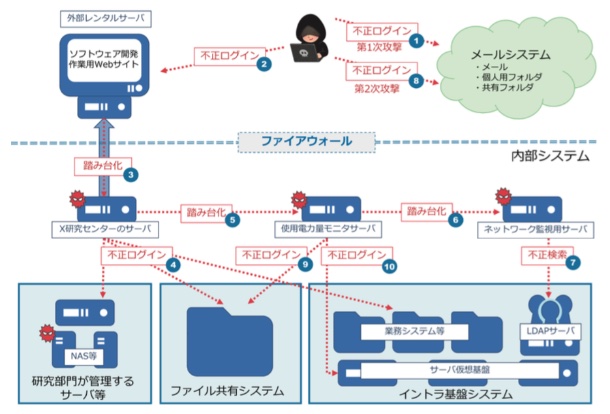

具体的に見ると、メールシステムに対する攻撃は2段階で実施されている。

10月27日から年末にかけて行われた攻撃では、パスワードを調査。当初攻撃者はIDとパスワードを調べていたが、攻撃者が何らかの方法で全アカウントのID約8000件を入手。11月からはこれらIDを用いてパスワードの試行が行われた。さらに1月23日以降は、職員が認証に用いるLADAPサーバに対して検索を行っていた。

また内部システムに対しては、外部のレンタルサーバ上に設置していた研究に用いるソフトウェア開発作業用のウェブサイト経由で内部システムにあった仮想マシンである内部研究用サーバのOSを遠隔操作し、マルウェアへ感染させて踏み台として悪用。

踏み台となったサーバより管理用ネットワーク内のサーバに接続し、同サーバ経由でイントラネットの基板システムにおける職員のアカウント情報を窃取していたという。

不正アクセスの詳細な流れ(画像:産総研)

(Security NEXT - 2018/07/23 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

ウェブサーバが迷惑メール送信の踏み台に - タカラベルモント

従業員メルアカに不正アクセス、スパム踏み台に - 組込機器メーカー

メールサーバがフィッシングメールの踏み台に - 広済堂HD子会社

サーバがランサム被害、UTMの設定不備を突かれる - CRESS TECH

公式Xアカウントが乗っ取り被害 - メガネの愛眼

第三者にメールを閲覧された痕跡、詳細を調査 - 東芝テック

計算用サーバが攻撃の踏み台に、テストアカを侵害 - お茶大

アイドルコンテストのX公式アカウントが乗っ取り被害

サイトに不正アクセス、テスト環境でPW窃取される - 日水コン

福井県の味噌蔵通販サイトに不正アクセス - 個人情報流出のおそれ