複数ネットワーク機器に感染する「VPNFilter」が判明 - 少なくとも54カ国50万台に感染か

感染機器から情報を収集したり、破壊する機能を備えており、少なくとも2016年以降には活動していたと見られる。ただし、攻撃者が「VPNFilter」を具体的にどのように悪用しているかはわかっていない。

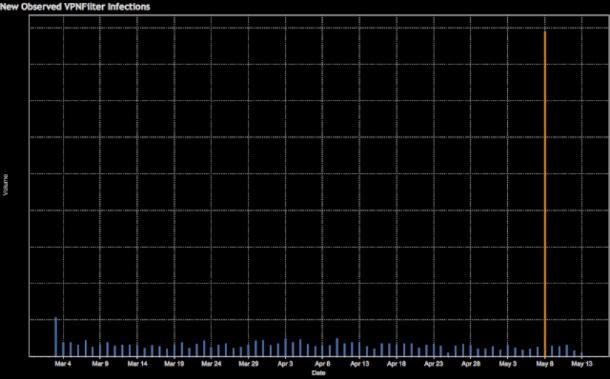

特徴のひとつとしては、ウクライナを狙ったマルウェア「BlackEnergy」と共通のコードを持っていた。さらに5月8日に感染活動の急激な増加が確認されたが、被害の多くはウクライナに集中していたという。

また複数のステージで構成されている点も特徴となっており、同マルウェアでは「ステージ1」から「ステージ3」まで確認されている。

「ステージ1」では、「Busybox」など「Linux」ベースのファームウェアが動作するネットワーク機器に感染。一定期間ごとに実行する「crontab」に自身を追加することで感染を持続しつつ、「ステージ2」を感染させる。

「ステージ2」そのものは、持続的に感染し続ける機能を備えていないが、ファイルやデバイス情報などの収集、システムの破壊など、コマンド&コントロール(C&C)サーバよりコマンドを取得し、実行する機能を備えていた。

「VPNFilter」の感染動向。5月8日に急激な増加が観測されたという(図:Cisco)

(Security NEXT - 2018/05/24 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「VMware ESXi」も標的とするランサムウェア「Akira」に警戒を

「LockBit」にあらたなリークサイト - ブランド回復に躍起

ランサムウェア「ALPHV」、医療分野中心に被害拡大

クラウド利用増加で標的型攻撃が進化 - 「初期アクセス」獲得阻止が重要に

「環境変数ファイル」など狙うマルウェア「Androxgh0st」

Ciscoセキュリティ製品のVPN機能にゼロデイ脆弱性 - ランサムの標的に

Android狙うマルウェア「Infamous Chisel」 - 海外当局がロシア関与と分析

Barracuda ESGの侵害、中国関与か - スパム装いゼロデイ攻撃を隠蔽

「ChatGPT」人気に便乗、悪意ある「Androidアプリ」に警戒を

ランサムウェア「Cl0p」、「MOVEit Transfer」にゼロデイ攻撃を展開