「CSVファイルは安全」という先入観につけ込む標的型攻撃

細工されたファイルであっても、テキストエディタなどからテキスト形式のまま開けば記載された命令が実行されるおそれはない。

しかし、CSVファイルが「Excel」と関連付けされた環境では、受信者がファイルをダブルクリックした場合など、「Excel」によって自動的にファイルが開かれる上、単なるテキスト形式のファイルとしては処理されず、表計算ソフトとして内部のデータを解釈し、外部参照(リンク)の自動更新など、ファイルに記載された命令の処理を試みる。

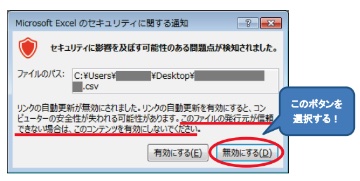

リンクの自動更新について「有効化」を確認するダイアログ(画像:IPA)

ただし、「Excel」では、実行前に警告ダイアログを表示して注意を促すため、いきなりコードを実行されることはない。とはいえ、ファイルを開いたユーザーが危険性に気が付かず、ダイアログからリンクの自動更新について「有効にする」ボタンを押し、コンテンツに実行の許可を与えてしまえば、外部の悪意あるコードを実行されたり、マルウェアに感染するおそれがある。

情報処理推進機構(IPA)では、今回の手口についてセキュリティパッチなど脆弱性対策では防げず、ユーザー側で攻撃の手口を理解し、「CSVファイル」を取り扱う際、警告画面など十分確認する必要があると指摘。注意を呼びかけている。

(Security NEXT - 2018/05/02 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

J-CSIP、2023年4Qは脅威情報15件を共有 - 巧妙なフィッシングの報告も

先週の注目記事(2024年2月25日〜2024年3月2日)

Windowsのゼロデイ脆弱性「CVE-2024-21412」、昨年12月下旬より悪用

「セキュリティ10大脅威2024」 - 個人の脅威は順位表示を廃止

インシデント件数が約1割増 - 「スキャン」報告が倍増

国内組織狙う標的型攻撃 - 対象製品利用者は侵害有無の確認を

J-CSIP、24件の脅威情報を共有 - 標的型攻撃は5件

米政府、脆弱性「Citrix Bleed」についてガイダンスを公開

「Citrix ADC/Gateway」にゼロデイ脆弱性 - 標的型攻撃による悪用も

東大教員PCが標的型攻撃でマルウェア感染 - 対策ソフトは検知せず