家庭内IoT機器、現存マルウェアからはルータで保護可能 - ただしルータへの侵入防護が条件

家庭内に設置されているIoT機器に関し、現状流通しているIoTを標的としたマルウェアについては、ルータにより感染を防ぐことができているとの調査結果を、横浜国立大学とBBソフトサービスが取りまとめた。

両者では共同で研究プロジェクトを実施し、研究報告を取りまとめたもの。

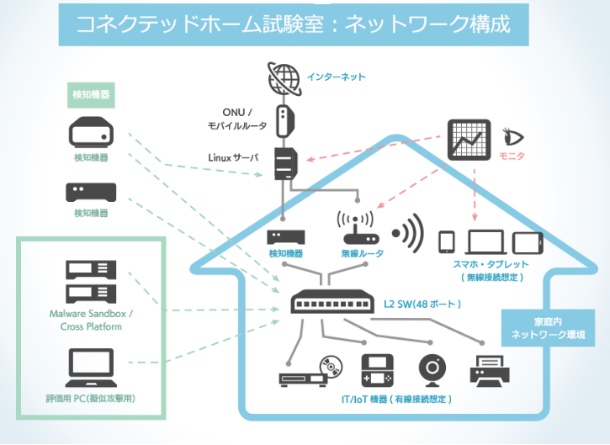

同プロジェクトでは、模擬的な家庭環境に、市販されているネットワーク家電や家庭向けIoT機器など16製品を設置。2017年6月から12月にかけてサイバー攻撃やマルウェアの影響について調べた。

設置したハニーポットでは、攻撃者が攻撃インフラを拡大したり、維持するために、さまざまな機器の脆弱性を狙って感染活動を展開していることを観測。2017年11月以降は、国内においてIoTを狙うマルウェアの感染が拡大していることも観測している。

研究環境(画像:BBSS)

(Security NEXT - 2018/03/30 )

![]() ツイート

ツイート

PR

関連記事

国家関与のサイバー攻撃「ArcaneDoor」 - 初期侵入経路は不明、複数ゼロデイ脆弱性を悪用

「PAN-OS」の脆弱性侵害、段階ごとの対策を説明 - Palo Alto

国内でも被害発生、「ColdFusion」の既知脆弱性狙う攻撃

バッファロー製ルータに脆弱性 - パスワード取得、コマンド実行のおそれ

米政府、悪用が確認された脆弱性3件について注意喚起

「Cisco ASA」「FTD」に複数脆弱性 - ゼロデイ攻撃も発生

「Chrome」にアップデート - 「クリティカル」の脆弱性などを解消

NETGEARの一部ルータに認証バイパスの脆弱性 - 早急に更新を

「Docker」で「IPv6」の無効化が反映されない脆弱性 - アップデートで修正

「PAN-OS」更新後の再起動前に調査用ファイル取得を