NRIセキュア、標的型攻撃への耐性を検証する新サービス - 実在マルウェアを活用

NRIセキュアテクノロジーズは、組織における標的型攻撃への対策状況を確認できる新サービス「標的型メール攻撃被害シミュレーション」の提供を開始する。

同サービスは、標的型メール攻撃やマルウェア感染について、実際にシミュレーションを行い、人的面やシステム面におけるセキュリティ上の問題点を可視化するサービス。

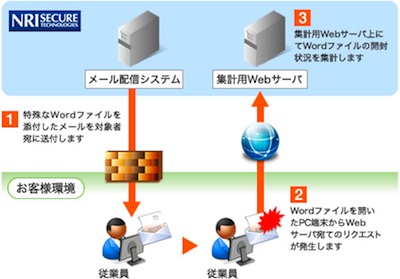

標的型メール攻撃シミュレーション(図:NRIセキュア)

「標的型メール攻撃シミュレーション」では、標的型攻撃の疑似メールを従業員へ送信。実際にファイルを開いた従業員の人数などを集計して対策状況を確認でき、さらに従業員に研修や再演習を通じて耐性を高めることができる。

一方「マルウェア感染後の侵害シミュレーション」は、標的型攻撃などでマルウェアへ感染した場合を想定し、企業に内在する問題を検証できるサービス。

同シミュレーションサービスでは、「社外攻撃サーバからの社内PC操作支配検証」および「侵入実施検証」の2種類の検証サービスを用意している。

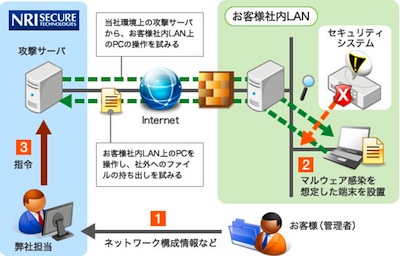

社外攻撃サーバからの社内PC操作支配検証(図:NRIセキュア)

「社外攻撃サーバからの社内PC操作支配検証」では、実在するマルウェアを利用。感染を想定した端末をシステム環境に持ち込み、外部か同端末を操作して、どのような情報へアクセスできるか確認する。

さらに「侵入実施検証」では、一般的な攻撃を用いて侵入後にシステム内から重要情報が取得できるか実際に検証する。

価格はいずれもオープンプライス。規模や要件に応じて個別に対応する。

(Security NEXT - 2011/12/02 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

攻撃者視点でネットワークをテストするサービス - ユービーセキュア

東京商工会議所、会員向けセキュ対策でコンソーシアムを発足

生保が契約法人向けに標的型攻撃メール訓練サービスを展開

標的型攻撃メール訓練を刷新、セルフ実施を支援 - ラック

初動から復旧支援までインシデント対応を支援 - テクマトリックス

Cymulate製の疑似標的型攻撃サービス - 内部感染フェーズも再現

既存サービスを「Emotet」対策として提供 - BBSec

サイバー保険を付帯した標的型攻撃メール訓練をOEM供給

JPCERT/CC、ログ解析の訓練コンテンツを公開 - 痕跡発見のコツも

休校措置でネット利用増の教育機関にセキュ学習を無償提供