ネットバンクで振込先がリアルタイムで不正口座へ変更される「MITB」に効率化の動き

トロイの木馬を利用してクライアントPCのブラウザを乗っ取る「MITB(Man in the Browser)」攻撃が巧妙化している。攻撃を観測したRSAセキュリティではメディア向けに説明会を開催し、注意を呼びかけている。

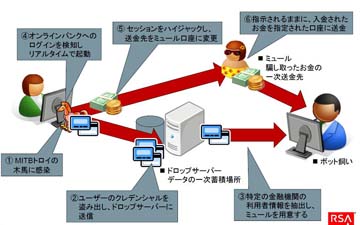

「MITB」は、トロイの木馬へ感染したクライアントPCで、ユーザーがブラウザから入力する情報を、ドロップサーバを通じて不正に入手するほか、リアルタイムにセッションを乗っ取り、インターネットバンキングなどで不正口座へ送金させる手口。

クライアントPC側で振り込む際、正しい情報を入力していながらリアルタイムに不正な口座情報へ書き換えられ、振り込ませるため、感染PC上では攻撃を防止するのが難しい攻撃のひとつとなっている。

この攻撃におけるひとつの特徴は、直接犯罪者へ送金されるのではなく、「ミュール」と呼ばれる一時送金先を経由することによりマネーロンダリングが行われている。

MITBによる不正送金の流れ(RSAセキュリティ)

(Security NEXT - 2009/09/29 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

「サポート詐欺」で1000万円の被害 - ネット銀を遠隔操作

悪意あるファイル、1日あたり約41万件 - 前年比3%増

職員が偽警告にだまされ電話、周囲が気づきLANを遮断 - 富士見市

第三者が県立高PCを不正操作、偽警告にだまされ - 長野県

4月以降「WinRAR」狙うゼロデイ攻撃が発生 - 最新版に更新を

「Barracuda ESG」脆弱性、修正の7カ月前に悪用の痕跡

「Office」のゼロデイ脆弱性、ロシア攻撃グループが悪用

「ChatGPT」人気に便乗、悪意ある「Androidアプリ」に警戒を

福岡県暴力追放運動推進センターがサポート詐欺被害 - 情報流出のおそれも

「ChatGPT」に便乗、偽アプリが出回る - 実際は情報盗むマルウェア