純国産フルスクラッチ、オープンソースのセキュアVMに注目

純国産フルスクラッチのオープンソースVM

「BitVisor」の大きな特徴は、既存ソフトウェアの転用技術ではなく、同プロジェクトがゼロからコードを書き上げたフルスクラッチである点だ。

しかし、直接開発に携わった研究員はわずか5人。さらに啓発活動など別の活動を平行しながらの作業で、時間的な制約も大きかった。加藤教授によれば、当初、時間やコスト、限られた人員など、科せられた制約からフルスクラッチによるソフト開発について、困難であるとの意見も多かったという。

そのなかで目標達成までこぎつけた背景には、同大講師の品川高廣氏やLilyVMの開発を手がけた榮樂英樹氏の参加、さらに企業からの出向で優秀な研究員を受け入れることができたことなど、人材面に恵まれたことが大きかったと加藤教授は語っている。

筑波大学教授の加藤氏(左)と同大講師の品川氏(右)

そこまでして同プロジェクトが、フルスクラッチにこだわった理由のひとつは、メインテナンスが国内で完結することだ。

昨今、Windowsをはじめソフトウェアの多くが海外で開発されているが、ソースコードが公開されていなかったり、著作権の問題から内部動作へ手出しが難しく、脆弱性へ対応するにも自由に行えないといった事情がある。今回、みずからコードを書き上げることで、国内で問題を解決できるソフトウェアを目指した。

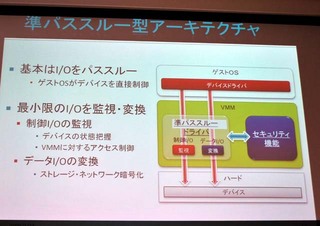

開発期間やリソースの制限があるなか、採用した仮想化技術は、ゲストOSの機能を活かす準透過型モデル。ゲストOSのドライバを活用できるため、グラフィックドライバなどの開発が不要だった。シンプルなソースコードをめざし、約3万行に抑えている。コードがシンプルゆえに、バグが出にくく、メンテナンスが容易という利点もある。

また単なるコンセプトモデルとしてではなく、実際に政府が利用することを想定した上で、「Windows XP」や「同Vista」などをサポート。監視対象とする場合はドライバが必要となるため、主要なドライバを用意している。

(Security NEXT - 2009/03/30 )

![]() ツイート

ツイート

関連リンク

PR

関連記事

メアド記載のメールを複数団体に送信、メール再利用で - 佐賀県

再委託先における2023年2月のランサム被害を公表 - 国交省

「PAN-OS」脆弱性の詳細や悪用コードが公開済み - 攻撃拡大のおそれ

募金サイトで他人クレカ番号による少額寄付 - 利用できるか確認か

「PAN-OS」脆弱性、攻撃条件を修正 - 一部緩和策が「効果なし」に

Oracle、「Java SE」に関する脆弱性13件を修正

Oracle、四半期定例パッチを公開 - のべ441件の脆弱性に対応

メール誤送信で横断幕掲示応募者のメアド流出 - 飯塚オートレース場

WordPress向けプラグイン「InstaWP Connect」に脆弱性

Windows環境下の複数開発言語に脆弱性「BatBadBut」が判明